主页 > 苹果手机imtoken怎么下载 > 用于专利检索的区块链实时轮询云系统

用于专利检索的区块链实时轮询云系统

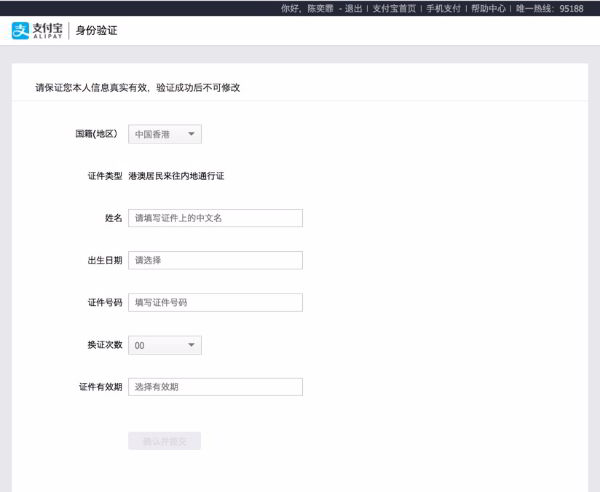

[0029] 认证过程分为请求认证模块和云认证模块两部分。首先,请求认证模块向云认证模块发起连接请求。云认证模块会请求请求认证模块发送自己的身份信息。实际操作如图1所示。 密钥生成:使用ECDSA算法生成密钥对;私钥是从密钥对生成的;私钥由ECDSA计算生成公钥K2,加密后放入身份链,是云认证模块生成的不同区块链上用户身份认证信息形成的区块称为身份简称链;K2通过哈希计算得到加了时间戳的个人识别码,然后用bases64编码;提交申请请求:包括身份认证证书和数字签名。请求是用私钥签名的,这个签名就是身份头。身份认证证书用公钥加密,请求信息以标识头的形式通过私网传输。标识头的生成过程如下。生成唯一的随机数;将随机数添加到请求中;云认证模块接收到请求认证模块的身份认证请求后,它首先将公钥从身份链中分离出来,以验证签名的有效性。如果认证失败,则返回验证失败消息,身份认证结束;然后验证个人识别码的有效性。时间戳和校验和包含在 PIN 中。返回验证失败信息,身份认证结束;如果验证通过,请求认证模块将返回验证通过的消息回复,请求认证模块将自己的数字签名信息发送给作为请求者的A。与图1一致;并根据与比特币区块加入交易链相同的原理,广播鉴权摘要,包括区块链用户身份认证证书摘要、随机数和最后一次身份认证的随机数。,网络中的节点会将此身份认证添加到云块中,然后将其添加到网络中的云中。

在实践中,A收到B发送的身份验证信息后,按照验证者第一步的顺序对B的身份进行验证。如果验证通过,也会返回验证消息回复,然后广播验证,网络中间节点也会将B的区块链用户名添加到云区块中。如果认证节点是首次加入网络,则需要请求网络中的其他节点将P2P网络中维护的身份认证云下载到本地节点。上述过程即使两个通信方之一不在线也可以进行,只要通信对方在线时对请求方进行认证,这种方式就满足了P2P网络环境的需要。网络攻击的防范是指在身份认证过程中,攻击者会截取认证双方的数据并对认证双方透明,从而达到欺骗系统的目的。比特身份认证使用云认证模块机制来防止重放攻击,即双方发送的认证消息中会包含一个离当前时刻足够近的云认证模块,而攻击者的云认证模块会离当前时刻相对较远. 身份认证中的中间人攻击是指攻击者与认证者和被认证者的两端分别进行认证,这样authenticator和authenticated就不会察觉到中间的攻击者。在本发明中,密码不会以任何形式在网络中传输,不会被第三人截获。非法节点若想冒充被认证方完成身份认证,需要修改云区块中的内容,重新完成本区块后所有区块的全部工作量,对算力是一个巨大的考验的计算机。,在现实中几乎是不可能实现的。它需要修改云块中的内容,并在这个块之后重新完成所有块的整个工作量,这对计算机的计算能力是一个巨大的考验。,在现实中几乎是不可能实现的。它需要修改云块中的内容,并在这个块之后重新完成所有块的整个工作量,这对计算机的计算能力是一个巨大的考验。,在现实中几乎是不可能实现的。

由于云机制的引入,网络中的所有节点都会参与每个身份认证过程的证明,利用交易链的工作量证明机制来防止篡改交易记录,维护网络中最长的云防止认证拒绝、篡改、伪造等行为。比特币交易固然可靠,但理论上,将其应用于身份认证时,还是有一些问题需要克服和解决。首先,在一次身份认证结束之前,认证双方都会向全网广播认证摘要,所以当多个节点同时进行身份认证时,可能会出现广播风暴问题。在这个问题上,比特币设计者针对大交易量引起的拒绝服务攻击提出的一种解决方案是减小区块大小,将区块大小从原来的无限制变为有上限的,这意味着比特币的交易处理比特币的容量仅为每秒约 7 笔交易,但网络中身份认证的频率应该高于比特币交易的频率。在身份认证中,在控制并发身份认证数量的同时,每秒的身份认证应该是网络的阈值,从而控制网络中的广播量,减少广播对网络的过度影响,并保证并发身份认证的数量能够满足网络区块链用户的需求。比特认证方案是直接兼容区块链用户名或邮箱和密码的方案。在本发明中,我们使用密码对私钥进行加密,以防止意外的攻击或威胁。比特身份验证方法最奇特的一点是,在任何情况下,密码都不会以任何方式在网络中传递。

通过这种机制,区块链用户仍然可以使用区块链用户名和密码进行认证,但在本地使用密码解密私钥,然后使用私钥对认证请求进行签名。基于ECDSA算法生成密钥对,用于身份认证数字签名。在开始身份认证之前,加入网络的节点需要下载一份云端副本到本地数据库比特币私钥泄露,然后开始身份认证。描述了比特身份认证的基本流程,然后分析了本发明系统的特点。另外,本发明中的信任是指利用一定的技术手段保护网络平台不被恶意分子通过直接的物理访问手段进行恶意操作。保证网络平台可信的最直接的方法是对登录系统的区块链用户进行认证。在P2P网络中,通信双方需要进行双向认证才能进行通信。本发明对身份认证进行形式化描述,然后对其安全性进行逻辑分析,最终计算出身份认证的可信度。下面给出可信度计算系统中的算法和步骤。访问实体是指鉴权请求的对象,只有鉴权通过后才允许与被访问对象通信。认证凭证是指访问实体在与被访问对象通信之前用来证明其身份的数字证据。认证机制是指生成和验证认证凭证的方法:云认证模块是指管理认证凭证的功能组件。身份验证模块是指验证身份验证凭据的功能组件。身份依赖方是指行为依赖于认证模块结果的功能组件,可以是授权组件。

身份验证域是指同一管理权限边界内的身份验证组件。认证机制、云认证模块、身份认证模块、接入实体等存在不确定性,可能会影响身份认证结果的可信度。其中,鉴权机制的不确定性在于鉴权凭证可能被破解,如某些加密算法被破解,会导致鉴权凭证泄露;云认证模块的不确定性表现在管理的严密,管理的缺失。确定性可能导致认证凭证泄露、伪造等问题;身份认证模块的不确定性主要表现在信息系统和认证协议是否安全可靠比特币私钥泄露,会导致认证凭证被盗、泄露或伪造;确定性是指访问者不一定可靠,认证凭证是否存储安全等,会导致认证凭证被盗、泄露、攻击或劫持。基于身份认证过程中的各种不确定因素,将身份认证的信任元素分为以下三类: 保证认证凭证不泄露,记为第一类。伪造,记为第二类。为确保认证凭证不被劫持,将其记录为三类。不可信因素是身份认证过程中关键对象中的不确定因素导致认证凭证泄露、伪造或劫持的影响程度。它被记录为 NOCONFIDENCE。关键对象的不可信因子可以使用NOCONFIDENCE()=(x, y, z),其中x代表对象第1类的不可靠因子,Y代表对象第2类的不可靠因子,z代表第3类的不可靠因素。但是,综合几个重要的不确定因素,分析并假设它们的不确定性,然后计算身份认证的信任值,云身份认证的可靠性基本上可以通过安全性和可信度来判断。安全性是指密钥对象保证认证凭证不被泄露、不被伪造、不被劫持的概率,用概率表示。可信度是一种用来量化表达信任的方法。在认证方法中,认证方法的安全性可以通过计算固定身份认证域中系统实体之间的信任度来表示,也可以用概率来表示。可信度分为认证凭证可信度、认证秘密可信度、数字实体可信度和物理实体可信度。但是,由于云端与客户端的通信受到很多不确定因素的影响,